Por Martín Cifuentes

Por Martín CifuentesGuías de Ciberseguridad Piensa Digital: los principales peligros para las empresas

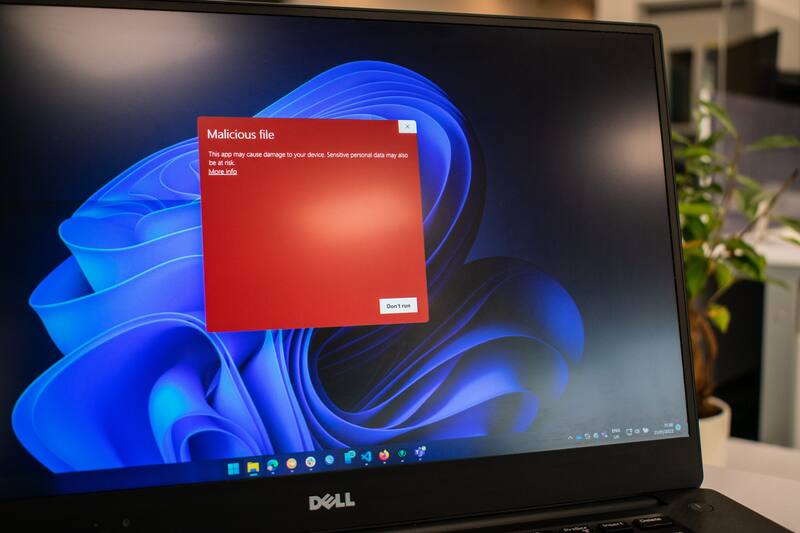

Las compañías se enfrentan a diversos tipos de ataques, como ransomware y phishing. Pero también deben preocuparse por un importante "enemigo" interno: aquellos colaboradores aún no inmersos en una cultura ciberseguridad. Hoy es crucial capacitarlos en herramientas básicas de reconocimiento de amenazas para no poner en riesgo la información sensible de las organizaciones. Aquí, algunas pautas a considerar.

Hoy en día, aunque la tecnología vaya siempre un paso por delante de los usuarios, hay que estar siempre atento. La ciberseguridad no es algo que dependa solamente de las principales herramientas de protección y equipos o especialistas al interior de las organizaciones, sino que también de los propios usuarios y colaboradores. Al fin y al cabo, el problema no es tan “ciber” e incluye a los usuarios frente a sus pantallas.

El factor humano sigue siendo el punto de mayor vulnerabilidad, al cual los cibercriminales apuntan principalmente hoy. ¿Cuáles son los principales ciberengaños a los que tienen que hacer frente las medianas y grandes empresas?

“Más allá de la implementación de herramientas que permitan actualizar sistemas y plataformas de manera permanente, es clave que las organizaciones promuevan entre sus colaboradores una cultura digital de seguridad para potenciar este cambio de mirada, ya sea trabajen en forma presencial o a distancia”, dice de partida Francisco Guzmán, VP de Claro empresas.

“El hecho de que no tengan conciencia de los impactos de un ataque informático afecta al tratamiento de sus activos de información. Ya no es suficiente con un diagnóstico inicial de madurez en seguridad, sino que se requiere monitorear permanentemente los posibles riesgos. Se trata de un trabajo constante y que no puede depender solamente de un área dentro de una compañía, sino que debe ser transversal”, agrega el ejecutivo.

Los riesgos son variados y afectan a todos los escalafones en las medianas y grandes empresas, desde los puestos con menos atribuciones, hasta los propios CEO. Las tácticas de ingeniería social pueden replicar incluso los procesos más básicos con tal de poner una trampa.

A continuación, una lista de las principales amenazas a las que se enfrentan las distintas organizaciones.

Phishing, Spear phishing y Smishing

Mauricio Tapia, Manager of Cybersecurity Strategies en CISO Global LATAM, plantea que lo primero que hay que hacer es educar a los usuarios, porque “en todos sus grados deben de ser capaces de reconocer los ataques de phishing y smishing y comprender que ellos son la primera línea de defensa de su organización”.

Plantea que también es relevante que aquellos con mayor jerarquía conozcan el spear phishing, en el que el atacante ya obtuvo información más específica de las víctimas y podría dirigir phishing más adecuado a ellos.

“Las organizaciones deben entrenar y alentar a que los colaboradores informen cualquier actividad sospechosa para que se implementen controles de seguridad aún más sofisticados”, plantea.

Directores ejecutivos, directores financieros, ejecutivos de TI, administradores de sistemas y bases de datos son un blanco objetivo de los delincuentes en los últimos años. Incluso empresas tercerizadas han caído y entregado claves de acceso. Para prevenir percances de este tipo, es necesario instalar la idea de que el correo electrónico de la organización, por ejemplo, sea exclusivo para eso y no para ocio u otros motivos y utilizar medidas de autentificación multifactor y contraseñas sólidas.

Una de las nuevas amenazas, dice, es el “phishing geodirigido”, con el cual podría comenzarse a ver phishing pero centrado en atacar a audiencias específicas con una segmentación geográfica concreta.

Sobre este mismo punto, Guillermo Fuentes, director de la carrera de Contador Auditor de la Universidad Central, destaca que, como se trata de personas al interior de una organización, son precisamente sus hábitos una de las amenazas más importantes.

“Al ser quienes tienen autorización para acceder a la información de la empresa, cualquier error pequeño que se cometa puede traducirse en una brecha de seguridad de la información y que será aprovechada por terceros”, comenta.

Sumados a los puntos anteriores, Tapia dice que es recomendable realizar ejercicios para mejorar la estructura de ciberseguridad, junto con educar a los empleados en ese ámbito con cursos y charlas para así entender la relevancia de proteger la información”, sugiere.

Malware y Ransomware as a Service

Al momento de acceder a la información, ¿qué hacen los cibercriminales? El ransomware es, básicamente, el secuestro de los datos. De esta forma, no solo son vulnerados información o documentos confidenciales de la empresa, sino que son “llevados cautivos” y, además, los usuarios u organizaciones serán casi obligados a pagar por su “rescate”, a menos que recurran a equipos de especialistas en un proceso que puede tardar meses.

“Es una excelente fuente de ingresos para los criminales, porque consiguen dinero por desbloquear sistemas encriptados, pero también por sobornar a quienes roban información para no publicarla o venderla”, acota Guillermo Fuentes.

Según Tapia, de CISO, la naturaleza de los ataques de malware requiere un enfoque integral para su prevención. Es fundamental que se realice una evaluación exhaustiva de riesgos de ciberseguridad por parte de una empresa con conocimiento en la materia.

Es esencial contar con un software de seguridad confiable y mantener el sistema actualizado regularmente para disponer de todas las herramientas “al día”. También se debe realizar una evaluación continua de todo el ecosistema de la compañía, y complementar estas medidas con la capacitación de los empleados.

“No solo hay que detectar las vulnerabilidades, sino que se deben mitigar y mantenerlas visibles, y saber el nivel de exposición que tiene nuestro ecosistema frente a las diversas vulnerabilidades”, señala.

Hoy el Ransomware as a Service cobra protagonismo, ya que los ciberdelincuentes o bandas sin conocimiento técnico solicitan ransomware contra una firma en específico. Sumados a los puntos anteriores, Tapia dice que es recomendable realizar ejercicios de Red Team a lo menos una vez al año sobre toda la organización.

Spamming

Hasta cierto punto, podría ser considerada una etapa previa al malware. Básicamente, dice Guillermo Fuentes, de la Universidad Central, consiste en enviar múltiples mensajes no solicitados para promover campañas, especialmente de marketing, y así difundir un virus o malware.

“El objetivo de los ciberdelincuentes es que alguno de los usuarios se atreva a abrir el enlace o descargar el archivo malicioso por curiosidad y así podrá acceder a la información personal que tiene en su equipo, con datos relevantes de la empresa”, explica.

Es con estos mismos correos que, en ocasiones, se logran concretar casos de phishing, smishing, etc. Cuando se hacen pasar por bancos, solicitando cambios de contraseña y envían enlaces para acceder a una supuesta web oficial. O como si enviaran un correo aparentemente interno de la compañía, pidiendo el envío de información o renovación de credenciales oficiales.

En estos casos, la recomendación básica es evitar descargar software potencialmente malicioso, no visitar sitios webs de dudosa procedencia y confirmar la existencia del certificado SSL, utilizar antimalware especializados en detectar y combatir estos peligros.

COMENTARIOS

Para comentar este artículo debes ser suscriptor.

Lo Último

Lo más leído

La mayoría no entiende el debate por el impuesto a las empresas. El resto lee La Tercera.

Plan Digital+$6.990 al mes SUSCRÍBETE